FBIと警察庁がDMM Bitcoinを攻めたグループを、北朝鮮の攻撃者グループ「TraderTraitor」と特定

要約

FBIと警察庁は、北朝鮮の攻撃者グループ「TraderTraitor」が2024年5月に日本の暗号資産取引所DMM Bitcoinからの3億8百万ドルの盗難事件をおこなったと特定しました。

詳細分析

主なポイント

- 北朝鮮の攻撃者グループ「TraderTraitor」が2024年5月に日本の暗号資産取引所DMM Bitcoinから3億8百万ドル相当の暗号資産を盗んだ

- FBIはこの攻撃をTraderTraitorグループに帰属させ、その攻撃手法を詳しく説明している

- TraderTraitorは2022年から暗号資産分野を標的にしており、2023年にはGitHubでの社会工学的攻撃キャンペーンも行っていた

社会的影響

- この大規模な暗号資産盗難事件は、暗号資産取引所の安全性に対する懸念を高めることになる

- 北朝鮮によるサイバー攻撃の脅威が再び浮き彫りになり、国際社会の対応を迫るものとなった

- 暗号資産市場全体の信頼性を損なう可能性があり、投資家心理にも悪影響を及ぼすことが懸念される

編集長の意見

この事件は、北朝鮮のサイバー攻撃能力の高さと、暗号資産取引所の脆弱性を示すものです。取引所側は強固なセキュリティ対策を講じる必要があり、ユーザーも自身の資産管理に細心の注意を払う必要があります。また、国際社会は北朝鮮のサイバー攻撃に対する抑止力を高める対策を急ぐべきでしょう。

また、今回の手口が非常に巧妙で気を抜くと誰でも引っかかりそうなものであったため、本日はその内容について詳細に解説します。

解説

# TraderTraitorによるDMM Bitcoin攻撃のフローとレポート

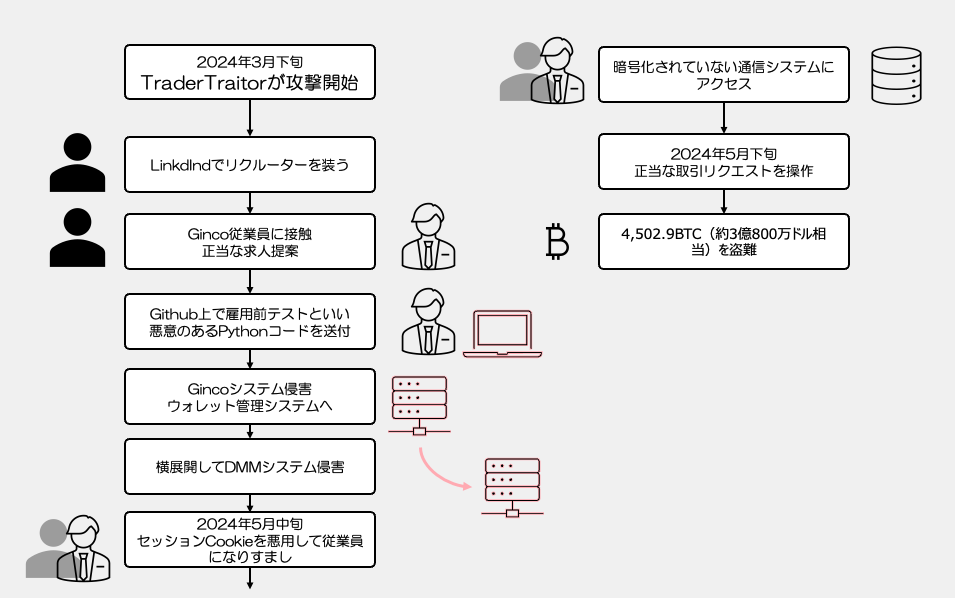

今回の攻撃フロー概要

1. 背景とTraderTraitorの概要

TraderTraitorは北朝鮮に関連する国家支援型のハッカー集団であり、Jade Sleet、UNC4899、Slow Piscesとしても知られています。このグループは、主にブロックチェーンおよび暗号通貨分野を標的とした攻撃を展開しており、ソーシャルエンジニアリングや偽装アプリを用いた攻撃が特徴です。

- 活動開始: 2022年頃から活動が確認され、特に偽アプリを用いたブロックチェーン空間の攻撃が増加。

- 過去の攻撃: 2023年にはGitHub上の開発者を狙ったソーシャルエンジニアリングキャンペーンを展開。

2. 攻撃の詳細

2.1 攻撃開始(2024年3月下旬)

TraderTraitorはLinkedIn上でリクルーターを装い、日本の企業向け暗号通貨ウォレットソフトウェア会社であるGincoの従業員に接触しました。攻撃者は、求人の一環として雇用前テストを実施するよう依頼しました。

2.2 ソーシャルエンジニアリング

Ginco従業員に送付された「雇用前テスト」は、GitHub上の個人ページにコピーして実行する形式で行われました。しかし、このテストには悪意のあるPythonコードが含まれており、これにより従業員のコンピューターが侵害されました。

2.3 横展開とDMM侵害

悪意のあるコードによりGincoのウォレット管理システムが侵害され、そこからDMM Bitcoinのシステムへの横展開が可能となりました。攻撃者は、DMMシステムの内部通信を傍受し、不正アクセスを進めました。

2.4 セッションCookieの悪用

2024年5月中旬以降、攻撃者はGinco従業員のセッションCookieを悪用してなりすまし、暗号化されていない通信システムへのアクセスを取得しました。このアクセスにより、従業員による正当な取引リクエストを操作する能力を得ました。

2.5 暗号通貨の盗難

2024年5月下旬、攻撃者はこの不正アクセスを利用してDMM Bitcoinの取引を操作し、4,502.9BTC(約3億800万ドル相当)を盗みました。

3. 攻撃の影響と対策

- プラットフォームへの影響:

- DMM Bitcoinは捜査が完了するまでアカウント登録、仮想通貨の引き出し、取引を制限。

- 業界への影響:

- 北朝鮮の脅威アクターによる攻撃の増加が確認され、ブロックチェーン業界全体のセキュリティ強化が課題に。

4. 対策とFBIの警告

FBIは、2022年以降TraderTraitorの活動を監視しており、2023年にはGitHubでの脅威キャンペーンに関する警告を発しました。以下のような対策が重要です。

- セキュリティ教育:

- ソーシャルエンジニアリング攻撃に対する従業員の教育。

- 多層防御:

- セッションCookieの保護や暗号化通信の実装。

- 監視体制:

- 疑わしい活動の早期検出と対処。

TraderTraitorの活動は引き続き脅威であり、企業や個人は高度なセキュリティ意識を持つことが求められます。

しかし、「雇用前テスト」という名目でソースが渡された時、あなたならどうしますか?

おそらくこの手のものを対策するために、今なら何かと言えるかもしれませんが、実際に自分が転職しようとしていて「雇用前テスト」を出されたら、どう疑うことができるのか?という問題があるかと思います。

今、アクターたちが仕掛けてくる「ソーシャルエンジニアリング」は非常に高度で巧妙な手口が多いので、このような例ができるだけ集めたようなサイトで啓蒙活動を行っておくことも必要だと感じました。

今回の手口は、米国では2022年に北朝鮮の攻撃グループがビットコイン系など暗号化資産を狙っているのが顕著にあらわれたと警告を出していて(こちら)、2023年には、Githubを利用したソーシャルエンジニアリングについてすでに警告を出しているという記事もありました(こちら)。

これらのことを、今、見返すと、「注意しましょう。」とか言えるかもしれませんが、果たしてそうでしょうか?

ソーシャルエンジニアリングの高度化にはAIの力も利用されており、よりパーソナライズされた攻撃キャンペーンが広がっています。このような状態で、人は注意できるのでしょうか?

そろそろ、メディア側も「注意しましょう。」だけで終わらせるのではなく、その注意を向けるきっかけの文脈を作り出すことも大事ではないでしょうか?

先ほどお話しした、どう疑うことができるのか?と想起してもらえるようなトリガーのためにも、IT/サイバー系機関からの発信だけでなく、一般ニュースなどでも大々的に、そして定期的にこういった情報を取り扱い、いかに多くの人に届けられるか?という点を指標とし啓蒙キャンペーンを行うようなことも大事かと思います。

論点が、金額の大きさなどに行きがちで、被害が大きく珍しいからということで、やっとメディアにも取り上げられる。という流れだけでなく、こういう啓蒙キャンペーンも出すよう、国も、メディアに勧告するような動きを見せてみた方が良いかとも思います。

SDGs並みのキャンペーンを敷けるだけの素地はあるのでしょうから。

背景情報

- TraderTraitorは北朝鮮系の攻撃者グループで、Jade Sleet、UNC4899、Slow Piscesなどの別名でも知られている

- DMM Bitcoinは2024年5月の攻撃を受けて、アカウント登録、暗号資産の出金、取引を制限せざるを得なくなった

- 2023年にはTraderTraitorが1,580ビットコイン(当時約4,100万ドル)を盗み出そうとしていることをFBIが警告していた