米軍兵士がAT&TとVerizonのハッキングに関与していたことを司法省が確認

要約

昨日のPickUpから、プライバシー問題について調べていたら、このニュース記事を見つけました。 昨日のPickUpはこちら この記事の内容は、昨年2024年最大の情報流出事件として取り沙汰された、「snowflake事件」に関係することでした。あの事件が今も響いているようです。カナダ当局は、米陸軍兵士がAT&TとVerizonのシステムにアクセスし、顧客情報を不正に入手していたことを確認したとのことです。米軍の通信専門家が関わっていたということは大きな衝撃です。昨日のPickUpで取り上げたEUの政府の介入による自動スキャンのように、公的な軍部が民間の通信事業者のセキュリティ、そして私たちのような国民の個人情報を脅かすという事件だったようです。

詳細分析

主なポイント

- 司法省は、米陸軍兵士がAT&TとVerizonのシステムにアクセスし、顧客情報を不正に入手していたことを確認した。

- この兵士は、2020年から2021年にかけて、AT&TとVerizonの内部システムに不正にアクセスし、顧客の個人情報を盗み取っていた。

- この事件は、通信事業者のセキュリティ対策の重要性を示しており、顧客情報の保護が喫緊の課題となっている。

社会的影響

- この事件により、通信事業者の顧客は自身の情報が不正に利用される可能性に不安を感じている。

- 通信事業者に対する信頼が低下し、顧客離れが懸念される。

- 通信事業者のセキュリティ対策強化に向けた社会的な要請が高まっている。

編集長の意見

通信事業者は、内部からの不正アクセスを防ぐため、従業員の権限管理や監視体制の強化、暗号化技術の導入など、多層的なセキュリティ対策を講じる必要があります。また、顧客情報の取り扱いに関する従業員教育の徹底も重要です。顧客の信頼を回復し、事業の継続性を確保するまで回復するまでの道のりは長いと思いますが、これは非常に重要なことですし、すでに億単位の人の情報が流出している事実を覆すことはできません。

本日はSnowflake事件を振り返りながら、米軍の通信専門家がどのように関与していたかを解き明かします。

解説

Snowflake事件はまだまだ終わっていない

昨日PickUpした記事の内容「Apple Intelligence、Googleの詐欺電話防止機能でプライバシーはどうなる?AIとエンドツーエンド暗号化(E2EE)の関係について」を読み返しながら、プライバシーについて色々見てまわっていたところ、この記事に辿り着きました。

2024年最大のデータ漏洩事件として取り沙汰された、「Snowflake事件」。この事件に米国軍人が関わっていたということが確認されたというものでした。

昨日のEUの動きは、法案として、すべての市民のプライベートな電子通信を監視することを可能にするというものでした。 今回は、国を守るべき軍人が実はSnowflake事件に関わっていたという点が少し違うのですが、脅かされているのは、個人の通話記録というプライバシーで同じものでした。 ビックテックとビッグブラザー以外にも、こんなところにも敵がいたとは・・。

日本の自衛隊の隊員が情報漏洩事件に関与していて、さらにわれわれの個人情報や通話記録にアクセスまでしていた。 という風に考えてみてください。感じ方が分かりましたでしょうか?

この事件の内容を分解してみていきましょう。

Snowflake事件のおさらい

2024年から2025年にかけて発生した大規模なデータ侵害事件について説明します。この事件は、クラウドコンピューティング企業Snowflakeへの不正アクセスから始まり、AT&TやVerizonなどの通信大手の顧客データが大量に流出するという深刻な事態に発展しました。特に注目すべき点は、この事件に現役の米軍通信専門家が関与していたことが明らかになったことです。2024年12月20日、Cameron John Wageniusという米軍兵士が逮捕され、その後の捜査で、この事件がSnowflakeへの不正アクセス事件と密接に関連していることが判明しました。事件では、AT&Tのほぼすべての顧客通話記録や、Verizonの大量の顧客通話ログが流出し、さらにLendingTree、Santander Bank、Ticketmasterなど、160社以上の企業データが影響を受けました。

今回のニュースの内容詳細

この事件の展開を時系列で見てみましょう。

- Snowflakeへの不正アクセス 事件の発端は、攻撃者のConnor MouckaとJohn Binnsによるクラウドコンピューティング企業Snowflakeへの不正アクセスでした。彼らは以下の手法で攻撃を実行しました。

- マルウェアを使用して従業員のコンピューターからパスワードを窃取

- 多要素認証が必須でなかったSnowflakeの脆弱性を利用

- 顧客企業のアカウントに不正アクセスを実行

- データ侵害の規模 流出したデータには、以下のようなものがあったということです。

- 個人情報(生年月日、住所、メールアドレス)

- 携帯電話番号とIMEI番号

- パスワード

- 社会保障番号

- 政府発行の身分証明書番号

- 支払いカードや銀行口座情報

- 米軍兵士の関与 Wagenius容疑者の関与は以下の経緯で明らかになりました。

- カナダ当局によるMouckaの逮捕

- その後、WageniusがサイバークライムフォーラムでVP Kamala HarrisとTrump前大統領の通話記録にアクセスできると主張

- Mouckaの釈放と引き換えに、すべての盗難ファイルを公開すると脅迫

ここで、この軍人がどうして顧客データにアクセスできたのか?Snowflake事件との関連についてみてみましょう。

◯通信専門家としての専門知識

- Wageniusは米軍の通信専門家として高度な技術知識を持っていました

- この知識を活用して、攻撃者グループと協力関係を築いたと考えられます

◯ Snowflake事件との関連性

- MouckaとBinnsによるSnowflake侵害で得られたデータへのアクセス権を共有

- 軍事通信の専門知識を活かし、盗取したデータの価値を理解・活用

- Moucka逮捕後、データを人質として使用する脅迫に関与

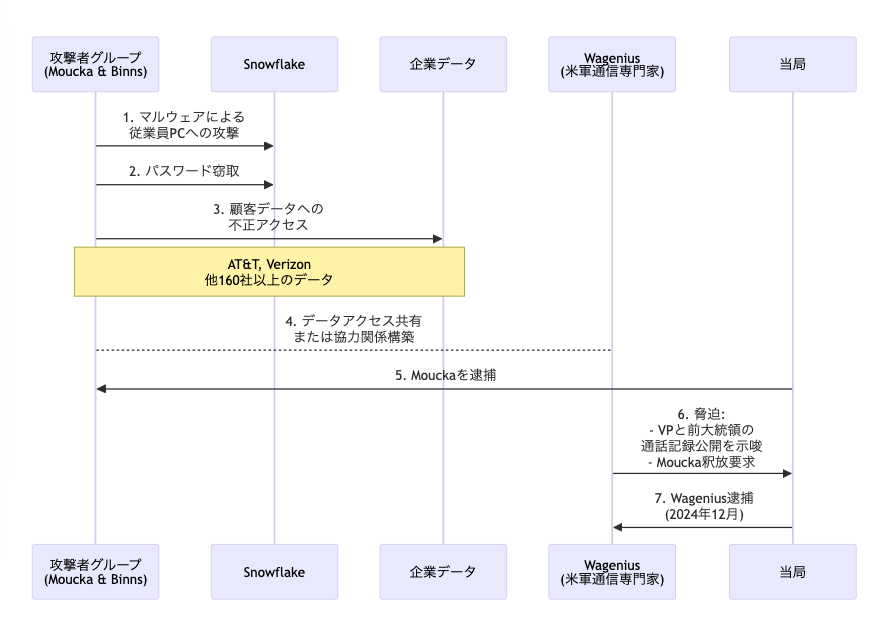

フローでまとめてみました

長い記事だと分かりにくいと思いますので、図解してみました。

この軍人とハッカーの関係性をみていきます。

記事から判明している関係性は以下のような流れでした。

-

まず、ハッカーのMouckaとBinnsがSnowflakeへの不正アクセスを実行し、AT&TやVerizonなどの顧客データを入手しました。

-

その後、米軍通信専門家のWageniusが彼らと接触または協力関係を持っていたと考えられます(記事ではこの詳細な経緯は明らかにされていません)。

-

カナダ当局がMouckaを逮捕した後、重要な展開がありました。

- Wageniusは、盗まれたデータの中でも特に機密性の高い情報(副大統領や前大統領の通話記録)にアクセスできると主張

- そして、Mouckaの釈放と引き換えに、これらの機密データを公開すると脅迫

この事件で特に注目すべき点は、Wageniusの立場です。

米軍の通信専門家という背景を持つ彼が、なぜハッカーグループと協力関係を持つに至ったのかは、現時点での報道では明らかになっていません。

しかし、彼の専門知識が以下の点で重要だったと考えられます。

- 技術的な理解

- 通信システムやデータの構造について深い知識を持っていた

- 盗取されたデータの価値や重要性を理解できる立場にいた

- データの活用

- 大量のデータの中から、特に価値の高い情報(政府高官の通話記録など)を特定できた

- その情報を用いて脅迫材料として使用

- セキュリティの観点

- 軍事通信の専門家として、セキュリティシステムの脆弱性について理解があった可能性

- この知識がハッカーグループにとって価値があった可能性

このように、技術的専門知識を持つ内部関係者が悪意を持って行動した場合の危険性を示す事例となっています。

この事件は、組織のセキュリティにおいて、技術的な対策だけでなく、人的要因の管理も極めて重要であることを示唆しています。

さらに、この事件は、現代のサイバーセキュリティが直面する複雑な課題を浮き彫りにしました。

特に注目すべき点は、

- クラウドサービスのセキュリティ

- 内部関係者の脅威

- 多要素認証の重要性

です。

Snowflakeが多要素認証を必須としていなかったことが、この大規模な侵害を可能にした一因となりました。

また、高度な専門技術知識を持つ、軍事関係者が犯罪に関与していたことは、セキュリティ教育と倫理観の重要性も示唆しています。

この事件を教訓に、企業は特に

- クラウドサービスのセキュリティ設定の見直し

- 多要素認証の必須化

- 従業員の倫理教育の強化

に、注意を払う必要があると考えます。

このように整理を進めると、問題が見えてきましたね。今回のものは政府などが法案を制定するような動きではなく、

1個人という 人 が関与したという事件であり、本来、国を守るべき軍人がこのような事件に関与し、さらには、

通信記録を公開すると脅迫したり。

なぜ、このような行動をとったのか?というところが論点になるかと思います。

それは、人の行動を律する倫理というものではないでしょうか?

倫理感が崩れた時、「人」が間違った行動に走ってしまうことで、別の「人」に害を及ぼす。というこの根源的なところが

安全で豊かなネットワーク社会への流れを、阻んでいるのではないでしょうか?

人が最も脆弱であり、人が最も脅威である。

脆弱性になるのか、脅威になるのか?

それは倫理からきているのだと思います。

背景情報

- この兵士は、自身の職務を悪用して通信事業者のシステムに不正アクセスしていた。

- 通信事業者は、顧客情報の保護に努めているが、内部からの不正アクセスは防ぐのが難しい。

- このような事件は、通信事業者のセキュリティ対策の強化を促すことになる。